セキュリティ対策評価制度「ここだけは!」

の対策ポイント

「サプライチェーン強化に向けたセキュリティ対策評価制度」って?

現代のビジネスは、1社だけで完結することはできません。多くの企業が連携して商品やサービスを提供いたします。商品やサービスを消費者に届けるまでの企業群のつながりを「サプライチェーン」と呼びます。

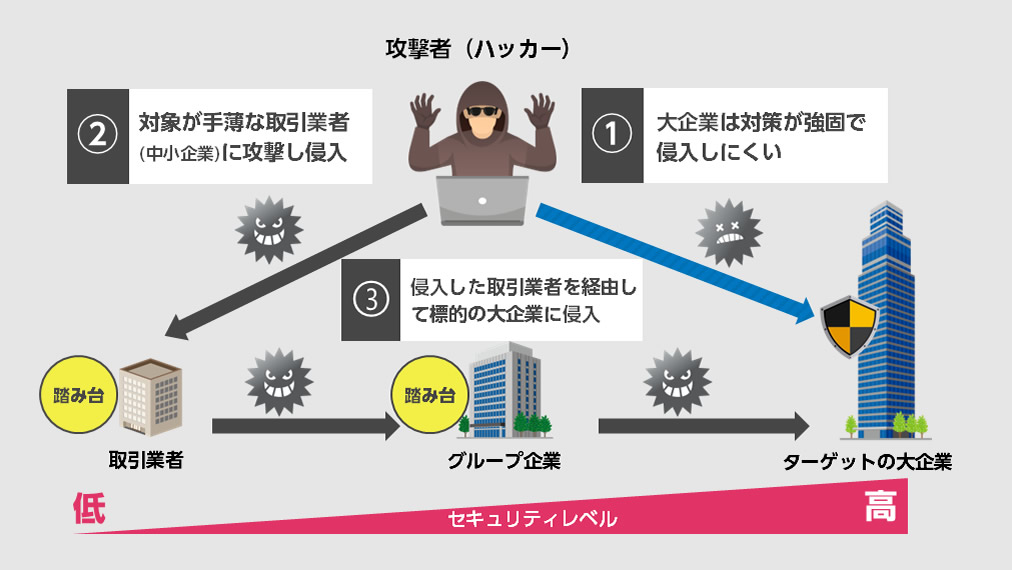

近年、攻撃者はこのサプライチェーン構造を悪用し、標的となる大企業の周辺を徹底的に調査するようになりました。大企業はセキュリティレベルが高く、正面から侵入するのは困難なためです。そこで、攻撃者は比較的防御が手薄になりがちな取引先や協力会社を経由し、大企業のネットワークへ侵入する「サプライチェーン攻撃」を仕掛けています。 この手口は年々高度化しており、被害は急速に増加しています。

そのため、サプライチェーン全体におけるセキュリティ対策の水準を底上げし、攻撃による被害を防ぐために、2026年度から「サプライチェーン強化に向けたセキュリティ対策評価制度」がスタートすることになりました。

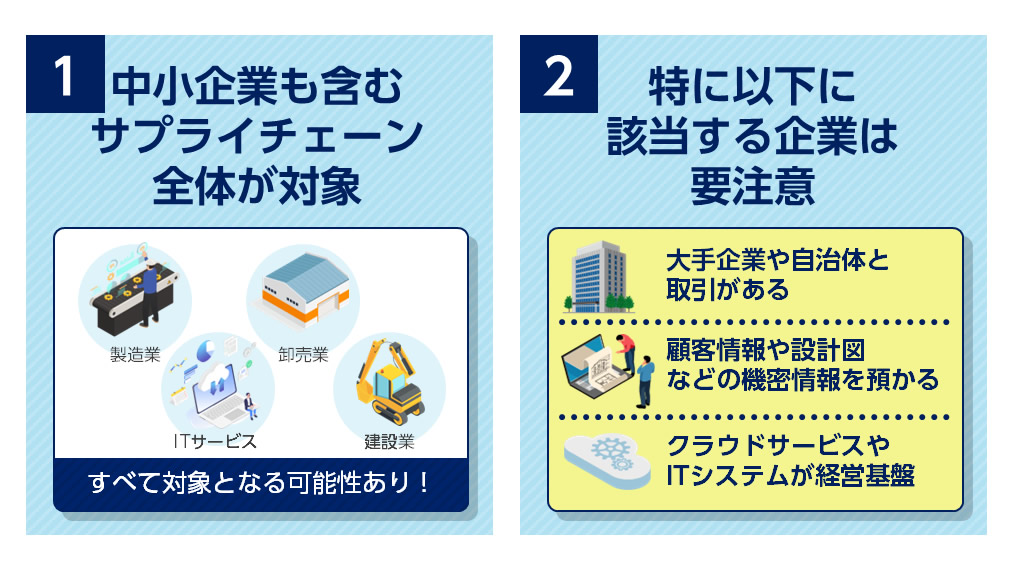

対象となるのは、サプライチェーンを構成するすべての企業で、中小企業ももちろん対象に含まれます。特に、大手企業や自治体と取引のある企業、顧客情報などの機密情報を保管している企業、クラウドサービスやITシステムを経営基盤としている企業は、取り組みが必要になる可能性が高いでしょう。

経済産業省は、2025年4月に中間とりまとめを発表しており、制度は2026年度中の本格スタートを目指しています。詳細は、以下をご確認ください。

参考:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度構築に向けた中間取りまとめ」

なぜサプライチェーンや中小企業が狙われる?

サプライチェーン攻撃で中小企業が狙われるのは、セキュリティ体制が比較的甘い傾向にあるからです。中小企業は、大企業のように専門性の高いセキュリティ担当者がいないことが多く、予算や人的リソースを割きにくいのが実情です。攻撃者にとって、中小企業は「防御が手薄な入り口」だと言えます。

万が一、自社を入り口として取引先が被害を受けた場合、自社が被害者になると同時に、取引先にも影響が出てしまい、信頼失墜や損害賠償といった可能性も想定されます。こうした金銭的なリスクも考えると、今回の評価制度への対応が不可欠です。

評価制度スタートで、企業のセキュリティ対策はどう変わる?

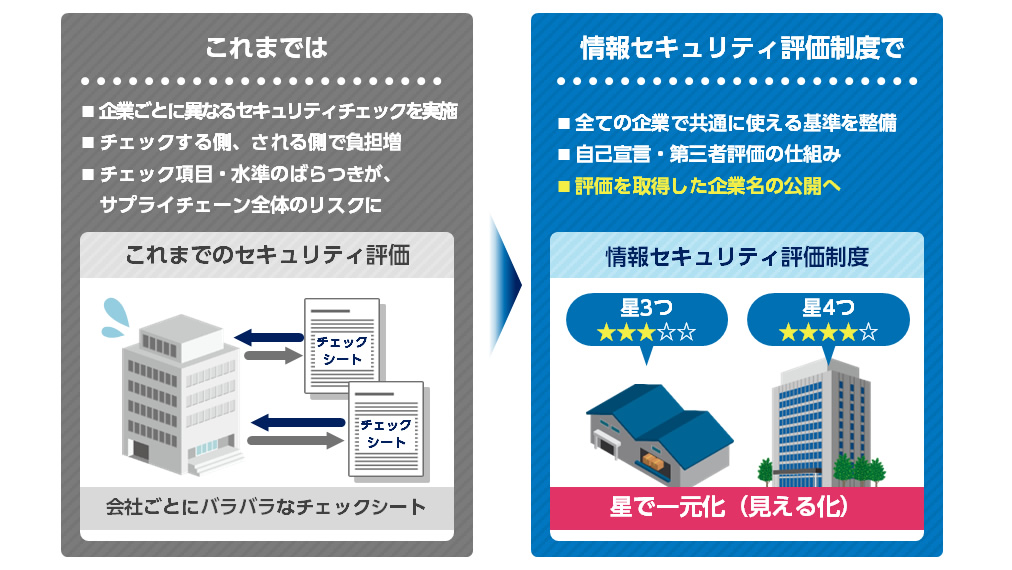

これまでは、発注元である大企業が取引先に対し、独自に作成したセキュリティチェックシート(要件)を満たすよう個別に要請するのが一般的でした。そのため受注側の中小企業は、取引先ごとに異なる水準の対策を求められ、対応に大きな負担が生じていました。

また発注企業側も、取引先がどの程度のセキュリティ対策を講じているのかを客観的に判断することが難しいという問題を抱えていました。

今回の評価制度は、こうした課題の解消にもつながります。セキュリティ対策の基準が共通化されることで、企業ごとのセキュリティ対策状況が把握しやすくなります。また、第三者からの評価も制度に盛り込むため、高レベルのセキュリティ対策を講じている企業が一目瞭然になるのです。

企業は「どこまでセキュリティ対策を講じるか」の目標が明確になることや、取引先の信頼性を客観的に判断できるようになるでしょう。結果的に、サプライチェーン全体における取引の健全化と効率化にも寄与すると期待されています。

「セキュリティ対策評価制度」対応のポイント

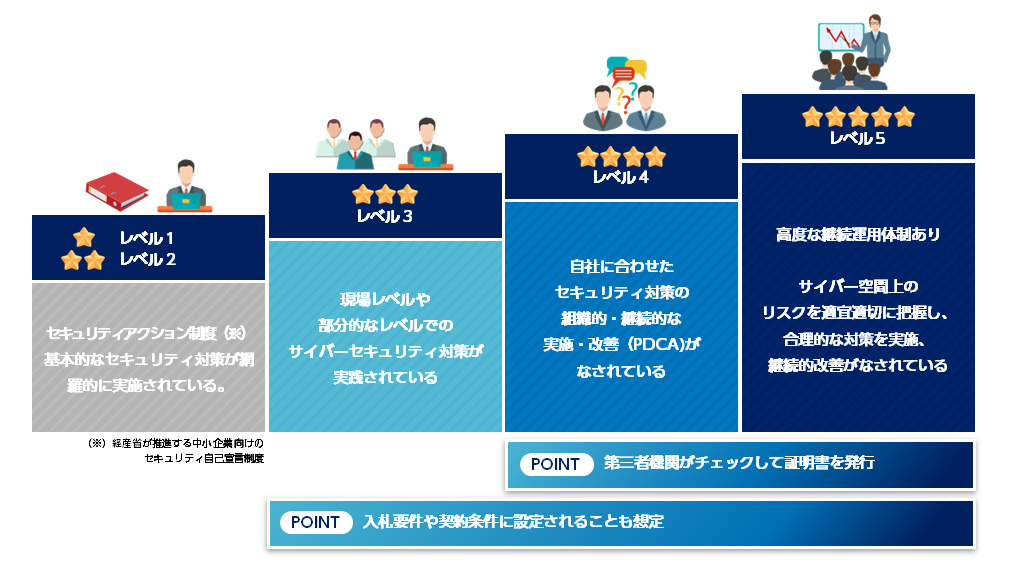

「サプライチェーン強化に向けたセキュリティ対策評価制度」では、企業のセキュリティレベルを5段階で区分けしています。

このうち、セキュリティの基本である★1、★2は、すでに実施されている自己評価制度「SECURITY ACTION(セキュリティアクション)」により、とるべき対策が明確化されています。

今回の評価制度で基準が定義されるのが、★3、★4、★5です。2025年4月の中間取りまとめでは、すでに★3と★4の要求事項の案が公表されており、現在は“制度の全体像が大まかに見えている状態”だと言えます。

これからセキュリティ対策を見直す中小企業の方は、次のステップ1、ステップ2の順で検討していくとよいでしょう。

-

ステップ1. 「★1」「★2」をクリアしているかチェック

まずは、全企業が取り組むべき基礎的な項目から確認していきます。「SECURITY ACTION」における★1、★2の要件を確認し、要件を満たしたら自己宣言を行いましょう。

★1は、以下の「情報セキュリティ5か条」への取り組み宣言することが要件です。情報セキュリティ5か条

- 1.OSやソフトウェアは常に最新の状態にしよう!

- 2.ウイルス対策ソフトを導入しよう!

- 3.パスワードを強化しよう!

- 4.共有設定を見直そう!

- 5.脅威や攻撃の手口を知ろう!

★2は、IPA(独立行政法人 情報処理推進機構)が公開している「5分でできる! 情報セキュリティ自社診断」の実施と、「情報セキュリティ基本方針」の策定と外部公開、そして情報セキュリティ対策への取り組みを宣言すれば、要件を達成できます。詳しくは以下に記載されていますので、ぜひ参考にしてください。

参考:IPA「「二つ星」を宣言する」「★3」以降の対策は、この★1、★2を実施していることが前提となります。よって、まずは「SECURITY ACTION」を実施し、最低限のセキュリティ水準を確立しましょう。

-

ステップ2. 「★3」の取得に向け、優先順位を検討

次に、サプライチェーン企業が最低限実装すべき「★3」について検討します。このレベルは25項目から構成されており、自己評価での対応が想定されています。

しかし、一度に25項目すべてを実施するのは現実的ではありません。そこで、自社のビジネスモデルやシステム構成を考慮した上で、自社のもっとも弱い部分、つまりリスクの高い項目から優先順位をつけて順次実施していくのがおすすめです。ここでは、25項目の大まかな分類と、要求事項の一部を紹介します。

大分類 要求事項(一部) 1 ガバナンスの整備 セキュリティを担当する部署や従業員を決定し、責任や権限を割り当てる 2 取引先管理 取引先と自社とのビジネスまたはシステム上の関係を把握する 3 リスクの特定 ハードウェア、OS、ソフトウェアの情報に関する一覧を作成する 4 攻撃等の防御 ユーザIDの発行・変更・削除の手続きを定める 5 攻撃等の検知 ネットワーク上の適切な場所でネットワーク接続やデータ転送を監視する 6 インシデントへの対応 定めた手順に沿ってセキュリティインシデントに対応する 参考:経済産業省「【参考資料】★3・★4要求事項案・評価基準案」

社内で検討しながら進めていく際、専門的な知見が必要になることもあるでしょう。適宜セキュリティの専門家を頼りながら、対策を講じていくのがおすすめです。

まとめ

サプライチェーンに属している中小企業は、2026年度から始まる「サプライチェーン強化に向けたセキュリティ対策評価制度」への対応が必要になります。

まずは「SECURITY ACTION」で足場を固めた上で、「★3」に該当する項目について、優先順位をつけて取り組んでいくとよいでしょう。

大塚商会では、セキュリティ対策の進め方や、新制度の最新動向、★3、★4の対策項目に関する解説をイベントやセミナーで詳しくご紹介しています。具体的な行動計画を立てるためのヒントを知りたい方は、ぜひご活用ください。