テレワーク環境の見直しで再点検する、2026年以降のテレワークセキュリティ

なぜ、いまテレワーク環境の見直しが必要なのか?

テレワークを実施する多くの企業では、社内システムへ安全にアクセスする手段としてVPNを導入しています。VPNは、通信の始点と終点の間に仮想的な専用ルートをつくる「トンネリング」や暗号化技術により、これまで“安全な仕組み”として広く利用されてきました。

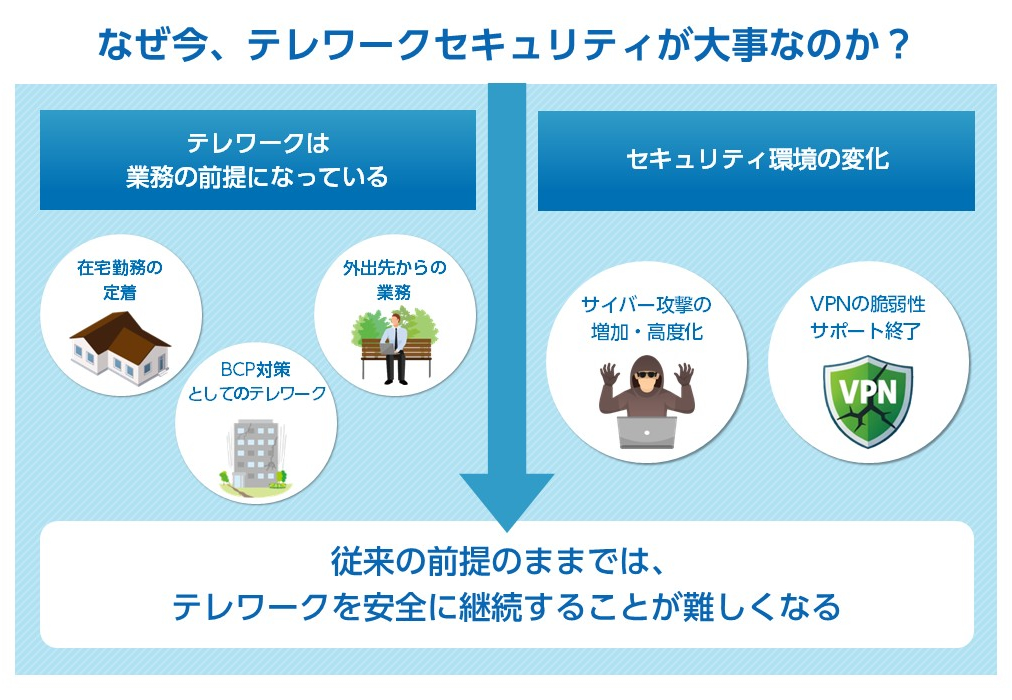

一方で近年は、従来型VPNそのものがサイバー攻撃の侵入口として狙われやすい状況が続いています。特に、VPN装置の脆弱性対応(修正プログラムの適用やアップデート)が遅れたり不十分だったりすると、攻撃者に悪用されるリスクが高まります。

また、シェアの高い製品は利用企業が多い分、深刻な脆弱性が見つかった際の影響範囲も広くなります。そのため攻撃者にとっては、効率よく被害を拡大できる優先度の高い標的になりやすい点にも注意が必要です。

こうした流れの中で、VPN装置として世界的にシェアの高いFortinet社は、SSL-VPNの技術サポートを2027年5月末で終了すると発表しています(当初は2026年5月末予定でしたが延長されました)。技術サポート終了後は、新たな脆弱性が発見されても修正が行われなくなる可能性があり、セキュリティリスクが高まりやすくなります。

そのため、Fortinet SSL-VPNを利用している企業は、サポートが継続している間に、他社製品VPNへの移行、またはVPN以外のリモートアクセス方式の検討を進めることが現実的な選択肢になります。

(注)Webブラウザーの暗号化技術(SSL)を利用して、インターネット経由で社内ネットワークにリモートアクセスする仕組み

対策としては、VPNやリモートデスクトップの「接続方式」見直しが有効

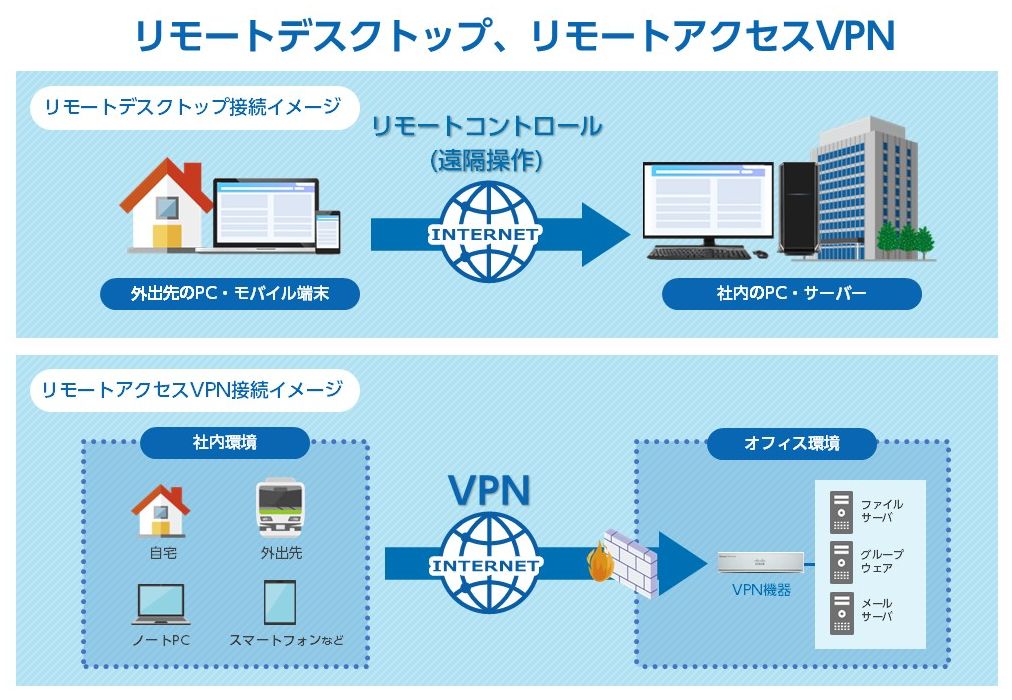

テレワークの現場では、社外から社内のPCや各種サーバー、システムにアクセスするために、複数の接続方式が活用されてきました。代表的なものが、先述のVPN(リモートアクセス)とリモートデスクトップです。

VPN(リモートアクセス)は、社外から社内ネットワークに接続し、ファイルサーバーや業務システムへ直接アクセスできる仕組みです。既存のIT環境を活かせる点や、情報システム担当者が不在でも運用が可能な点から、多くの中小企業でも採用されています。

リモートデスクトップは、社内のPC画面を自宅PCなどに転送して操作する仕組みで、データ自体を外部に持ち出さずに利用できる点が特徴です。

大塚商会でも以下の製品を提供しており、多くの中小企業で導入されています。

- どこでもコネクトリモート

https://www.otsuka-shokai.co.jp/products/mns/network-security/dokoconne/remote/ - リモートアクセスツール RemoteView(リモートビュー)

https://www.otsuka-shokai.co.jp/products/remote-tool/remoteview/

これらの接続方式は、テレワーク環境を維持・継続するうえで、対策としては現実的な選択肢です。一方で、業務環境や脅威の変化により、接続方式以外の観点からもセキュリティを考える必要が出てきています。そこで次に、「VPNを前提としたテレワーク環境」をどのように見直し、対策を強化していくべきかを見ていきましょう。

「VPN依存」の従来型テレワークセキュリティを見直すべき理由とは?

構造的に脆弱性を抱えやすいVPNを使い続ける場合、外部から社内ネットワークに侵入される、社内のデータを盗まれるといったセキュリティリスクを考慮する必要があります。加えて、従来型VPNの運用には、セキュリティ面だけではなく、運用面でもいくつかの課題が生じています。

【リスク1】機能追加の停止

近年、従来型VPNでは新たな機能追加や強化が行われにくくなっており、今後も大きな改善は期待しづらい状況にあります。

【リスク2】脆弱性対応の遅れ

VPN機器の脆弱性が見つかっても、アップデートを行うなどの対応が後手に回ったりする恐れがあります。

企業において注意したいのは、「今も使えているから大丈夫」と現状のまま「VPN依存」の運用を続けてしまう判断です。なぜなら、テレワークは在宅勤務の定着やBCP対策の一環としてすでに業務の前提になっているものの、それを取り巻くセキュリティ環境は大きく変化しているからです。

VPNと併用できるテレワークセキュリティは?

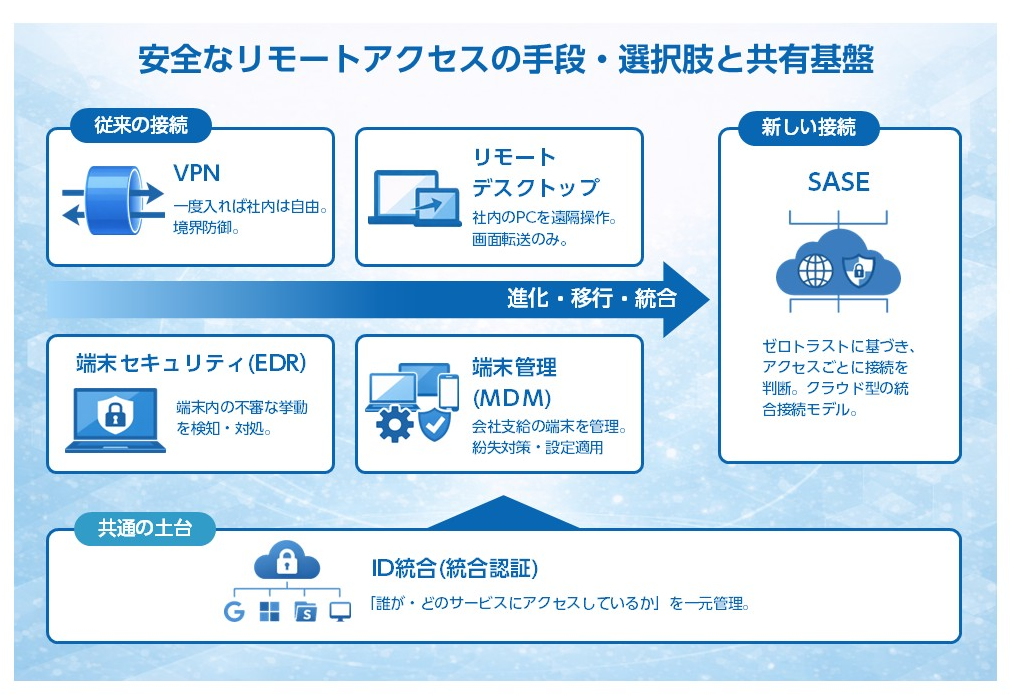

中小企業のテレワークセキュリティにおいて、VPNなど一つの仕組みに頼るのではなく、複数の対策を組み合わせた多層的なセキュリティ体制を構築していく必要があります。「社内は安全、社外は危険」という境界線が通用しなくなりつつある中で、近年では「すべてのアクセスを疑い、その都度正しさを確認する」という「ゼロトラスト」の考え方が一般的になってきています。

しかし、最初から完全に堅牢な仕組みづくりを目指すことが必ずしも正解とは限りません。まずは、VPNだけに依存しない考え方を取り入れ、複数の対策でリスクを分散させていくことが、現実的な第一歩となります。その具体策として、VPNと併用、あるいはVPNに替わって導入でき、ゼロトラストの考え方にもつながるテレワークセキュリティの仕組みを紹介します。

ID統合

社内のサーバーや各種クラウドサービスごとに管理されていたユーザー情報を一元管理する仕組みです。これにより、一つのID・パスワードで複数システムにログインできるようになり、利便性が向上します。セキュリティ面では、退職者のアクセス権限を一括で削除できるため、削除漏れによる不正アクセスが防止できるなどの利点があります。

多要素認証(MFA)

パスワードだけでなくスマホアプリでの承認やSMS認証を組み合わせ、セキュリティリスクを軽減する仕組みです。ID統合と併用されることも多く、両方導入すれば、VPNを使い続ける場合でも、認証面での不正アクセスを防ぎやすくなるでしょう。

端末管理(MDM)

「どの端末からアクセスしているか」を会社が把握する仕組みです。会社が許可したPC以外からのアクセスを遮断することで、私用PCからのウイルス感染や情報漏えいを防ぎます。

端末セキュリティ(EDR)

PCやサーバーなどの端末(エンドポイント)における挙動を常時監視し、サイバー攻撃を検知・対処する仕組みです。VPNと大きく異なるのは、EDRが「侵入されること」を前提としている点です。万が一、VPNを突破されてPCが攻撃を受けたとしても、その挙動を素早く検知して食い止めます。

SASE

ネットワーク機能とセキュリティ機能をクラウド上で統合した仕組みです。VPNのように「入り口」を守るのではなく、クラウド上の「検問所」を通してから各システムにアクセスさせます。中小企業向けに機能を絞った安価なSASEも増えており、VPNの代替、または併用候補として有力です。

まとめ

テレワーク環境の見直しはVPN装置の入れ替えだけではなく、テレワークセキュリティ全体を再設計する契機と言えます。自社の業務内容や予算に合わせて、VPNとリモートデスクトップといった接続方式に加え、認証や端末の対策などを適切に組み合わせ、より安全・安心なセキュリティ環境を構築することが重要です。

新しいセキュリティを導入する際は、信頼できる専門家の支援を受けることで安全性や運用負荷、コストの最適化を図ることにもつながります。

大塚商会ではさまざまなセキュリティの仕組みをご用意しています。テレワークセキュリティを見直す際にぜひ一度ご相談ください。

- どこでもコネクトリモート

https://www.otsuka-shokai.co.jp/products/mns/network-security/dokoconne/remote/ - リモートアクセスツール RemoteView(リモートビュー)

https://www.otsuka-shokai.co.jp/products/remote-tool/remoteview/ - クラウド型ネットワークセキュリティ

https://www.otsuka-shokai.co.jp/products/lp/security/cloud-network-security/ - たよれーる Catoリミテッド

https://www.otsuka-shokai.co.jp/products/security/internet/sase/tayoreru-cato-limited/ - Cisco Umbrella

https://www.otsuka-shokai.co.jp/products/security/internet/sase/cisco-umbrella/