LABORATORY

ひらめき研究室

セキュリティ状況の「可視化」が取引の標準に。セキュリティ対策評価制度と基準達成への道

セキュリティ評価基準を満たすための対策とは?

経済産業省がセキュリティ対策評価制度の概要を発表

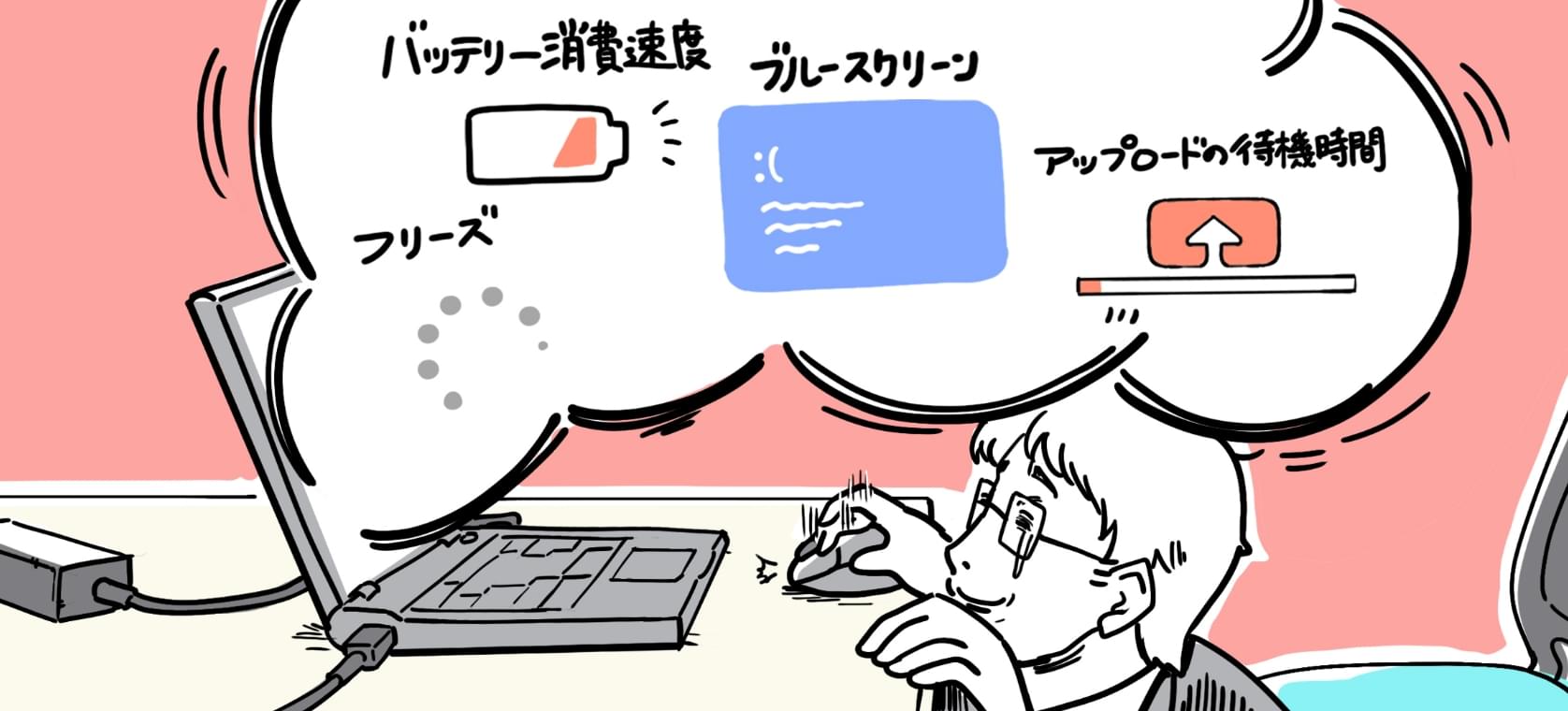

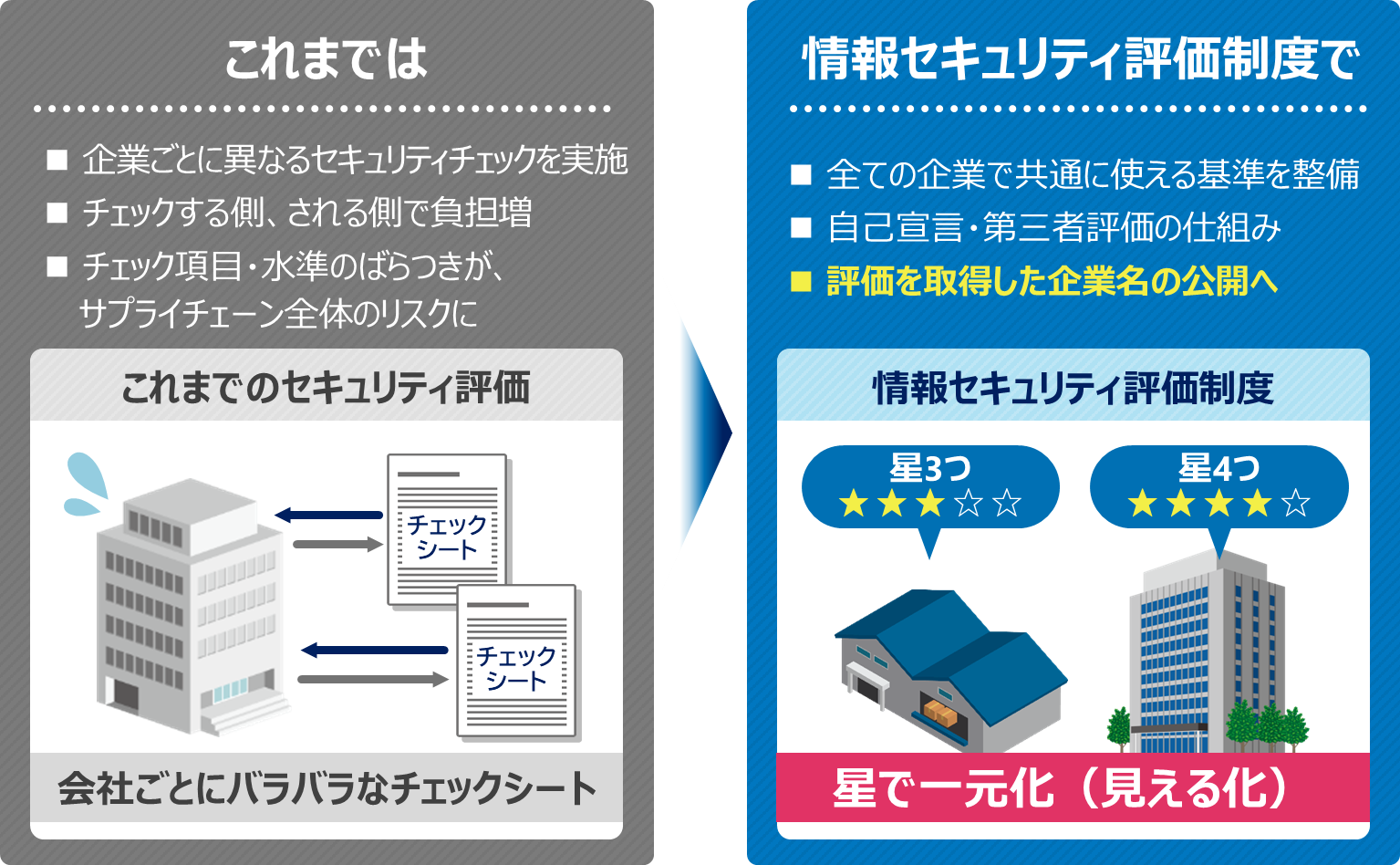

セキュリティチェックを取り巻く状況は、「取引先によって求められる対策がバラバラ」「どこまで安全なのかが客観的に分からない」という実態があり、チェックする企業側もチェックされる企業側も、大きな負担を強いられています。こうした社会情勢を受けて、経済産業省は「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針」を2026年3月27日に公表しました。

この制度では、自社のセキュリティ状況を共通する基準で可視化し、取引先同士でスムーズな対策やコミュニケーションができるようになります。経済産業省の公開資料には制度目的や適用範囲、格付け区分、評価・認定のプロセス、有効期間などが示されています。

経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針」

-

対策はしっかりしてるけど、そのことが伝わらない

-

どのセキュリティ対策を優先すべきか判断ができない

-

取引先ごとに異なるセキュリティ要求事項を求められる

なぜこのタイミング?複雑化する取引網と増えるセキュリティ事故

近年、サプライチェーンを狙ったサイバー攻撃が大きな問題になっています。特に、セキュリティが強固なターゲット企業への攻撃は直接せず、その企業と取引しているセキュリティが脆弱な企業を経由して、ターゲット企業に侵入する手口が増えています。企業は自社努力だけでなく、取引先のサイバーセキュリティのレベルをチェックする必要性に迫られているのです。

今回公表された「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針」は、企業間取引を想定したサイバーセキュリティ対策のガイドラインです。また、企業が取引先のセキュリティレベルを評価しやすくするための「格付け」基準も設定されました。取引先の選定時に参考にしたり、重要な取引先への協力要請時に参照できたりと、共通の言語で対話がしやすくなります。

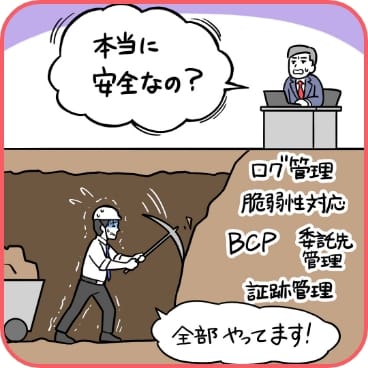

どこまで対応すべき?評価基準の意味と評価スキーム

今回の制度に対応することで、受注企業は自社に求められるセキュリティ対策の水準が明確になり、発注企業への説明や対応がしやすくなります。発注企業は、取引先のセキュリティ対策状況を客観的に把握できるようになり、サプライチェーンに起因するリスクを低減しながら安心して取引を行えます。さらに、サプライチェーン全体のセキュリティ水準が底上げされることで、社会全体のサイバーレジリエンス向上につながります。

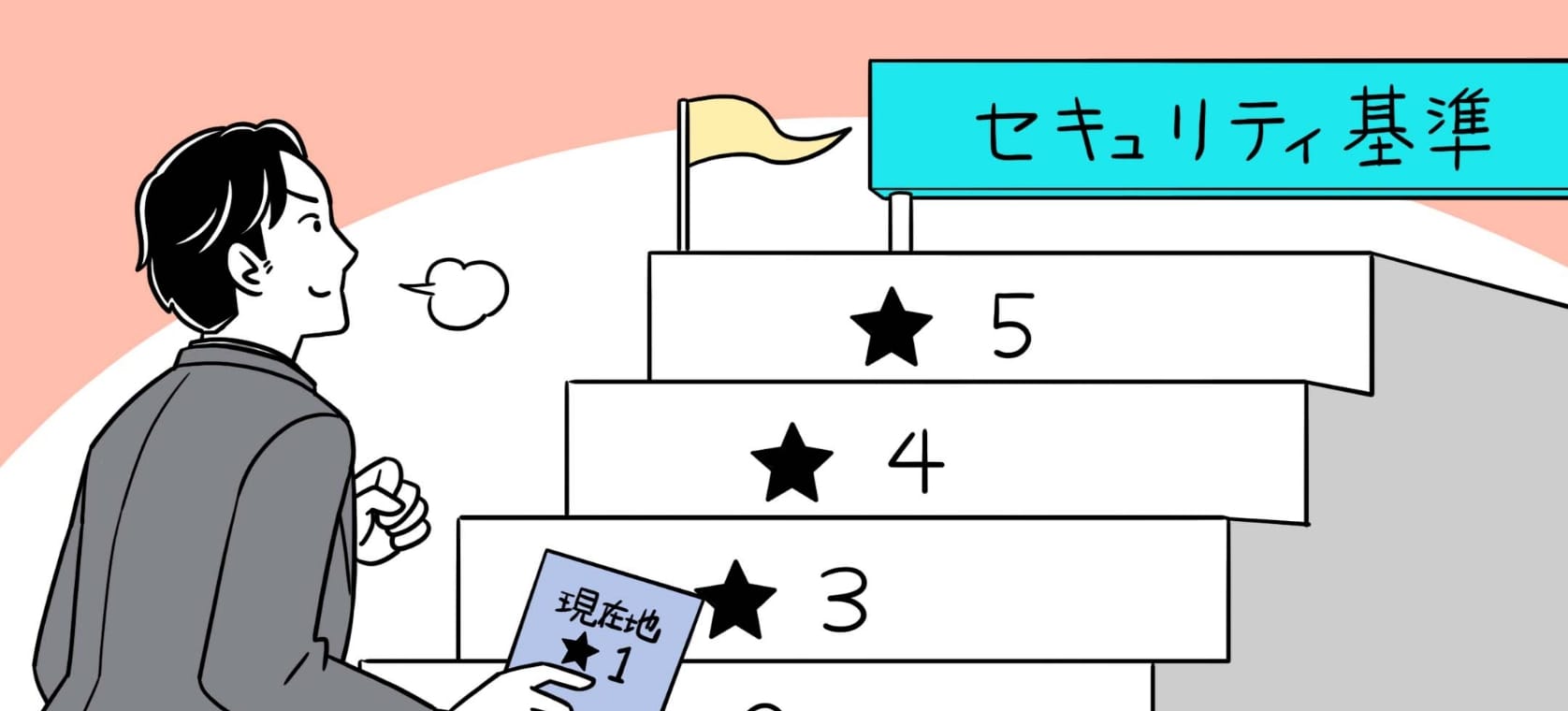

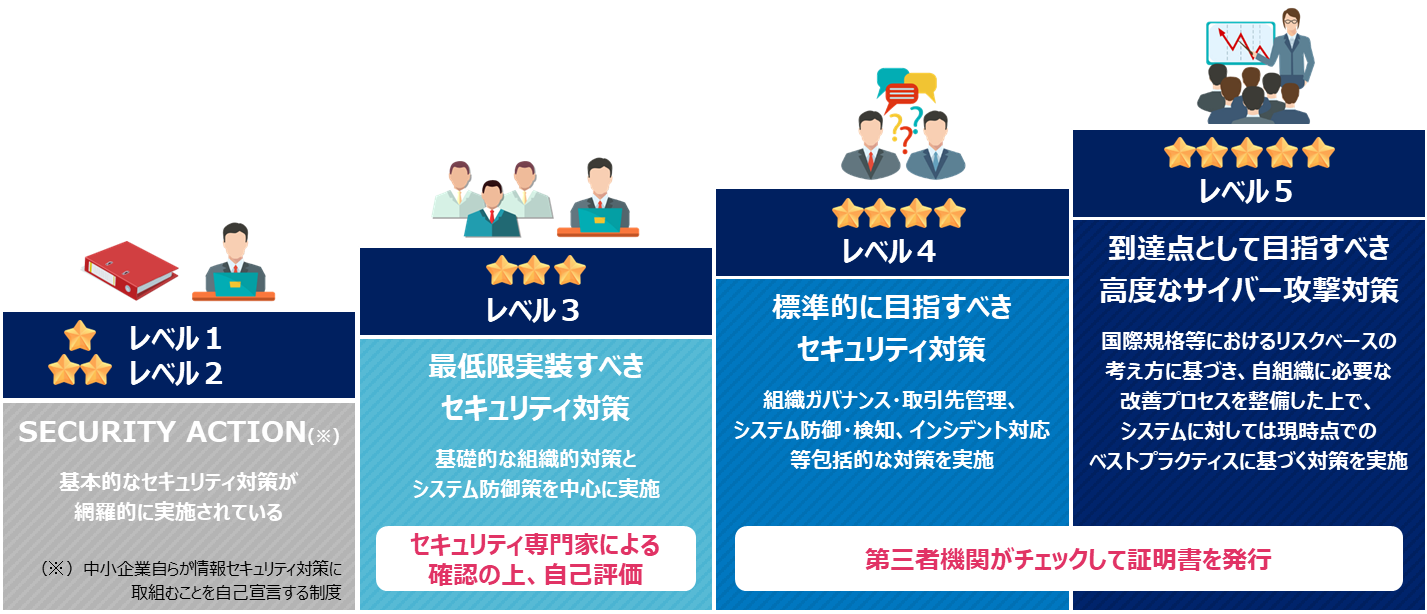

取引先とシステムがつながる今、1社の「ほころび」が連鎖事故を呼ぶこともあります。こうした現実を踏まえ、セキュリティ対策評価が公表されました。対策レベルを★5段階で可視化し、発注・受注の双方で納得と効率を両立させる「共通言語」が示されたのです。

★レベル1~2は独立行政法人情報処理推進機構(IPA)が以前から公表している自己診断や方針策定に関するもので、★レベル3~5が今回新たに示されました。一般的なセキュリティ基準が求められる中小企業まずは★3を確実にクリアし、高いセキュリティ基準を求められる業態の企業は★4/★5を視野に対応しましょう。

ここからは、5段階の基準と達成レベル、評価方式などを詳しく解説していきます。

基準 5段階各レベルの詳細

-

★3(基礎レベル)

サプライチェーンに関わるすべての企業が最低限実装すべきセキュリティ対策レベルです。基礎的なシステム防御策と体制整備ができていれば、認定を得ることが可能です。このレベルでは、サイバー攻撃による被害発生時に、委託元などの取引先への情報漏洩の影響を低減することができます。

-

★4(標準レベル)

事業中断や供給停止により、サプライチェーンに影響が出る企業には★4が求められます。組織のガバナンス強化から取引先管理、攻撃検知、インシデント対応まで、より実践的で包括的な対策を求められるレベルです。43項目に及ぶ第三者評価を通じ、企業としてのセキュリティ品質を客観的に証明します。

-

★5(高度レベル)

「未知の攻撃も含めた、高度なサイバー攻撃」への対処を想定したレベルです。国際規格に基づいたリスクマネジメントと、継続的改善プロセスを組み込み、最新のベストプラクティスに沿った高度な防御体制を構築します。企業が「最終到達点」として目指すセキュリティレベルでもあります。

評価方式

★3は、セキュリティ専門家による確認・助言を経たうえでの自己評価方式です。制度が定める研修を受講した情報処理安全確保支援士などの専門資格を持つ社内担当者または外部人材が確認するプロセスが求められます。一方、★4・★5は審査機関による第三者評価(第三者評価機関による評価)で審査を受け、合格する必要があります。

適用範囲・申請単位

申請企業のIT基盤全体が評価対象です。社内システムやオンプレミス・クラウド環境、外部ネットワークとの境界、従業員が利用する端末、自社で管理する全社システムや重要情報を扱う部門のネットワークが対象です。製造現場の制御(OT)システムなどは原則対象外ですが、事業継続性に関わるIT基盤は評価対象となる場合があります。

申請は、企業全体または特定の事業部門・子会社単位で行い、グループ全体で取得することも可能です。評価は、適用範囲内のネットワークや端末、外部接続システムを一覧化した対象システムに基づいて実施されます。

★3(基礎レベル)達成に向けたロードマップ

サプライチェーンの安全性を高めるためには、企業が取り組むべき★3(基礎レベル)の実装ステップを、現状把握から基本防御・体制整備・リスク管理・文書化・改善まで、一連の流れで把握することが大切です。

-

STEP1:現状の把握から始める

保有している機器・システム、外部委託先との関係、運用ルールの有無などを棚卸しし、「何ができていて、何が不足しているのか」を洗い出します。★3の要求事項・評価基準を手元に置き、ギャップを確認するところからスタートします。

-

STEP2:基本的な防御策を整備する

OSやソフトウェアのアップデート、ウイルス対策ソフトの導入・更新、ファイアウォールの適切な設定、パスワード管理の強化など、基本的で効果の高い対策を優先的に実施します。これらは大きな投資を必要とせず、すぐに改善できるポイントです。

-

STEP3:組織の体制とルールを作る

担当者を明確にし、データ管理やアクセス権のルール、従業員が守るべき基本方針(ポリシー)を整備します。また、外部委託先との契約にセキュリティ要件を盛り込むことも、サプライチェーン全体の安全性向上につながります。

-

STEP4:リスクを把握し、重要データを守る仕組みを作る

どの情報が重要かを整理し、必要最小限の権限設定やアクセス制限を適用します。バックアップ体制を整えることも大切です。障害やインシデントが起きた場合でも、業務を迅速に復旧できる仕組みをもつことが、サプライチェーン全体の安定につながります。

-

STEP5:文書化し、定期的に自己チェックする

実施した対策を記録し、定期的に見直す仕組みをもつことで、制度で求められる★3の自己評価にも対応しやすくなります。文書化は負担に感じられがちですが、取引先からの信頼向上にもつながる重要なプロセスです。

-

STEP6:継続的に改善し、★3の更新に備える

★3の有効期限は1年間で、更新時にはあらためて専門家による確認が行われます。これに備えて、セキュリティ対策の継続的な改善や運用状況の記録といった取り組みを行います。セキュリティ対策を形骸化、陳腐化させないための、実効性のある取り組みです。

大塚商会がご紹介!

★3(基礎レベル)対応セット

大塚商会が考える優先対策

★3の要求事項26項目を一度に実施するのは、コストや人員面で困難です。そのため優先順位を付け、段階的に進めることが現実的かつ有効な対応策となります。大塚商会が考える優先対策をご紹介します。

こんなお悩みを解決!

- 取引先から★3の提示を求められている

- セキュリティ対策評価制度の中身を読んでもチンプンカンプン

- どこから対策を始めればよいか分からない

- 対策はできることから着実にやっていきたい

-

ランサムウェアをはじめとするマルウェアの侵入から端末を守る

-

セキュリティパッチやアップデートの適用、ハードウェア・ソフトウェアの管理を支援

-

認証の強度をアップ! システムへの不正アクセスを未然に防ぐ

-

ランサムウェアなどのマルウェアに被害に遭っても確実に復旧

-

外部からの攻撃をブロック! 怪しい通信を検知・遮断することで安心・安全な通信を実現

※本記事は、経済産業省が2026年3月27日に公開した「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針」をもとに作成しています。リンク先の資料は更新される場合がありますので、最新情報は経済産業省の公式サイトよりご確認ください。

お気軽にご相談!

PICKUP

おすすめの記事